F.A.C.C.T. установил мошенников, оформлявших займы через чужие аккаунты

Специалисты F.A.C.C.T. установили личности злоумышленников, причастных к схеме с оформлением займов через украденные учетные записи в государственном сервисе

Компания F.A.С.С.T., российский разработчик технологий для борьбы с киберпреступлениями, сообщает об успешном завершении расследования мошеннической схемы с оформлением онлайн-кредитов. Личности злоумышленников были установлены для их дальнейшего привлечения к ответственности. Ущерб финансовых организаций от этой интернет-аферы в 2021 году мог составлять миллионы рублей в день, а суммы единовременных займов достигали 30 000 рублей. Несмотря на принятые в 2022 году меры безопасности — обязательность двухфакторной идентификации для авторизации в государственном сервисе, схема до сих пор представляет угрозу для пользователей, так как злоумышленники дополнили сценарий социальной инженерией.

Распродажа учеток

Специалисты департамента расследования высокотехнологичных преступлений компании F.A.C.C.T. установили личности злоумышленников, причастных к популярной в 2020-2021 гг мошеннической схеме с оформлением займов в финансовых организациях через украденные учетные записи в популярном государственном сервисе.

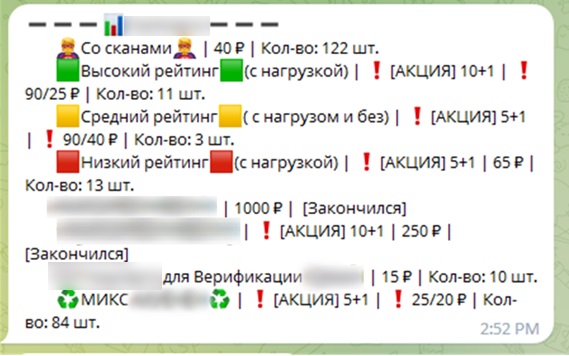

Доступы к государственному порталу злоумышленники, как правило, приобретали на теневых форумах или в чатах Telegram, где аккаунты продавались по цене от 25 до 100 рублей за штуку. Как отмечают аналитики F.A.С.С.T., в большинстве случаев продавцы использовали учетки из утечек баз данных, похищенные стилерами — вредоносным программным обеспечением, предназначенным для кражи ценных данных с зараженной машины, таких как куки-файлы, логины и пароли, скрины с рабочего стола.

Для хищения денег преступники зачастую использовали банковские карты дропов — подставных лиц, оказывавших услуги по выводу и обналичиванию денег. Однако некоторые скамеры не стеснялись использовать банковские карты своих друзей и знакомых.

Для повышения лимитов займов злоумышленники оформляли на украденный аккаунт небольшой кредит, быстро «гасили» его и, заработав доверие, получали возможность взять займ на более крупную сумму. Люди, на которых аферисты оформили кредиты, даже не подозревали об этом.

В 2021 году, когда схема была на пике, мошенники получали займы в размере более 30 тысяч рублей. За день один злоумышленник мог оформить несколько таких кредитов. Таким образом, сумма убытков финансовых организаций могла составлять миллионы рублей в день.

Специалисты департамента расследования высокотехнологичных преступлений компании F.A.C.C.T. обнаружили мошеннические Telegram-группы и Telegram-боты, которые использовали злоумышленники для коммуникации и покупки украденных учетных записей. В ходе изучения полученной информации установлены личности аферистов. Информация о них и итоги расследования были переданы клиенту для обращения в правоохранительные органы.

«Кроме самих финансовых организаций, жертвами мошеннической схемы стали обычные люди, которые не были в курсе, что кто-то оформил на них кредит. Они узнавали о займе только, когда появлялись задолженности. — рассказали специалисты департамента расследований высокотехнологичных преступлений компании F.A.C.C.T. — Схему, которая приносила прибыль злоумышленникам несколько лет назад, удалось нейтрализовать, но она вернулась в более изощренном виде со сложной социальной инженерией. Чтобы не стать жертвой злоумышленников необходимо соблюдать цифровую гигиену, настроить доступные инструменты безопасности, не сообщать даже очень убедительным собеседникам коды безопасности».

Новый поворот: блокировки, посылки, продления действия sim-карты

Подчеркнем, что данная онлайн-афера достигла своего пика в 2021 году, но к апрелю-маю 2022 года схема в первоначальном виде почти перестала приносить мошенникам доход, так как возникало все больше сложностей при попытке получить займ даже на маленькие суммы. Кроме того, из-за обязательной двухфакторной идентификации в государственном сервисе, злоумышленникам стало сложнее получить доступ к аккаунту.

Однако в настоящее время атаки продолжаются —преступники пробуют получить доступ к сервису, используя социальную инженерию: сначала жертве направляется сообщение о блокировке сервиса, а затем для «восстановления работы» она должна сообщить код подтверждения двухфакторной аутентификации, либо скачать вредоносное приложение по ссылке. Другие сценарии могут строиться вокруг доставки посылки, продления действия sim-карты, записи в поликлинику, уточнения данных по пенсионным накоплениям.

Пользователям государственных сервисов и клиентам финансовых организаций необходимо следовать рекомендациям:

- Включите встроенные функции безопасности в сервисах, в первую очередь двухфакторную аутентификацию;

- Установите сложный пароль, который нигде больше не используется. Не стоит кому-либо сообщать логин, пароль и код подтверждения входа или операций;

- Обновляйте приложения по мере выхода новых версий;

- Проверяйте информацию о выданных на ваше имя займах.

Источники изображений:

Личный архив компании

Интересное:

Новости отрасли:

Все новости:

Публикация компании

Профиль

Контакты